MDR, SOC, EDR, XDR, SOAR and SIEM, qu’est-ce que ça signifie ?

Ce guide explique certains des termes les plus importants dans le domaine de la détection et de la réponse aux incidents, un domaine clé pour la sécurisation des actifs numériques de l’entreprise.

Découvrez les réponses à ces questions :

- Qu’est-ce que l’EDR et le XDR – et quelle est la différence entre eux ?

- Que signifient SIEM et SOAR – et comment se complètent-ils ?

- Quelle est la différence entre XDR et SIEM/SOAR ?

- Comment tous ces termes s’intègrent-ils dans le MDR et le SOC ?

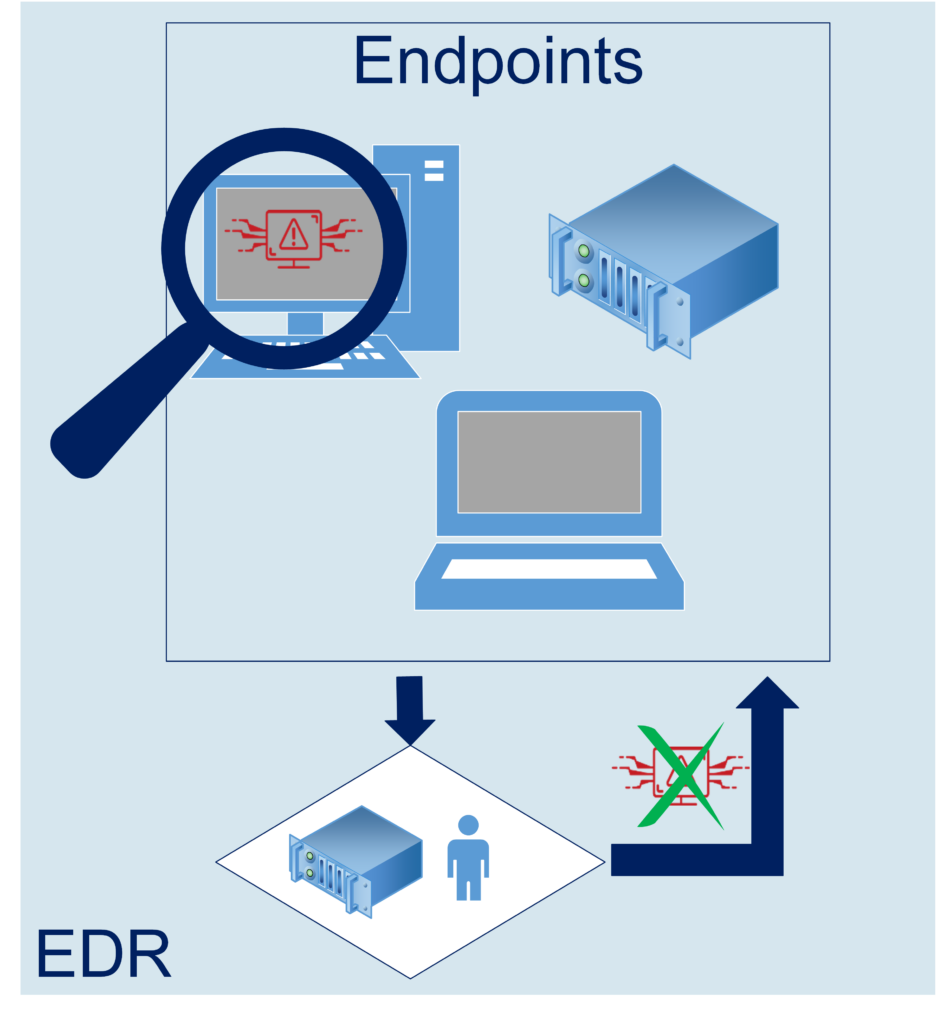

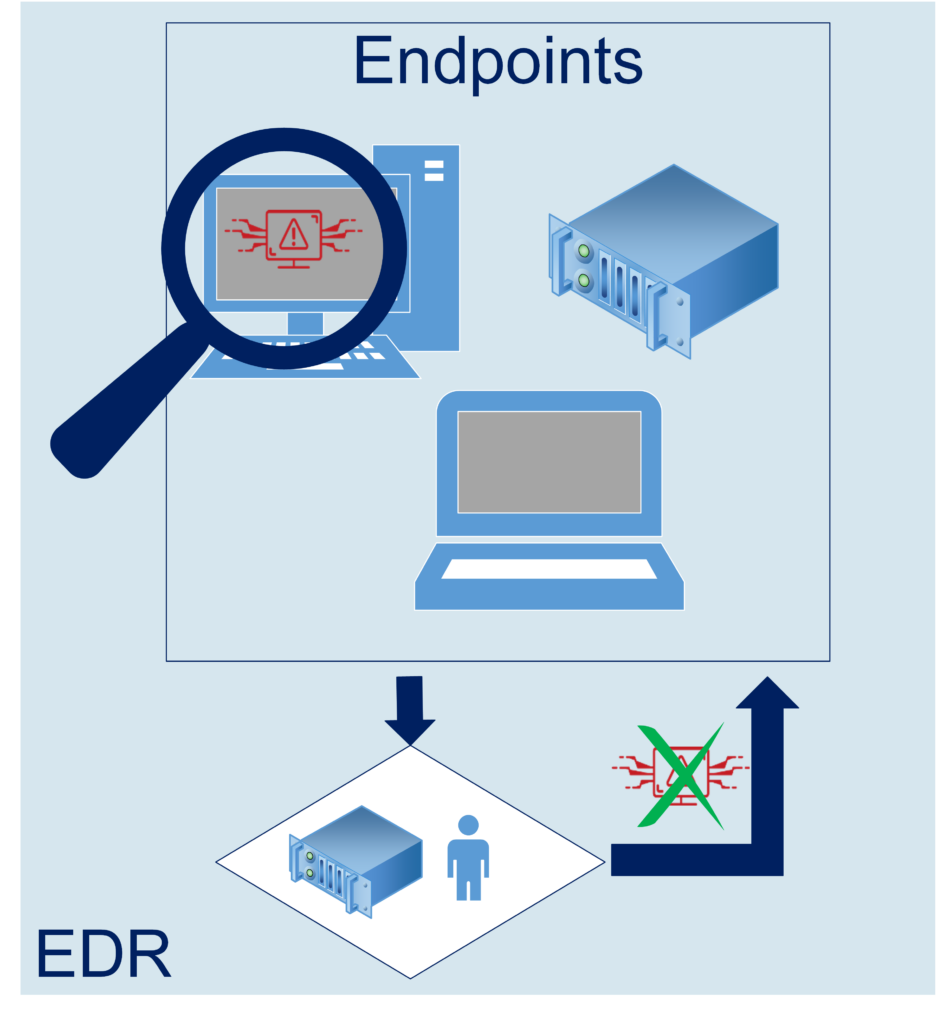

Qu’est-ce que l’EDR ?

L’Endpoint detection and response (EDR) est une solution conçue pour détecter et étudier les cybermenaces sur les terminaux tels que les PC, les ordinateurs portables ou les serveurs. Contrairement aux logiciels antivirus, l’EDR ne se contente pas de détecter les cybermenaces en analysant les fichiers à la recherche de signatures de virus, mais examine également le comportement des terminaux. Lorsqu’un comportement suspect est détecté, l’outil alerte l’équipe de sécurité informatique et propose des mesures correctives. L’outil EDR peut également fournir des réponses d’atténuation automatisées, telles que l’isolation des points d’extrémité.

L’EDR comprend :

- la surveillance des terminaux et l’enregistrement des événements

- la recherche de données, l’investigation et la chasse aux menaces

- la détection des activités suspectes

- la possibilité de suggérer des mesures correctives

- la réponse automatisée aux mesures d’atténuation.

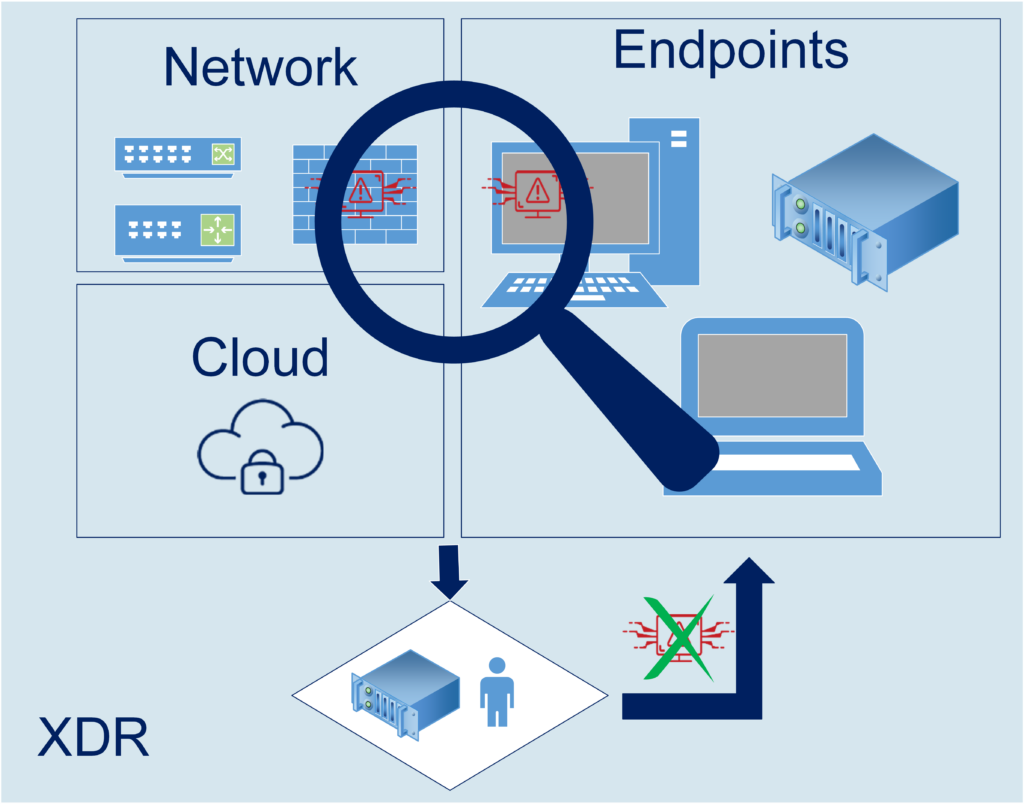

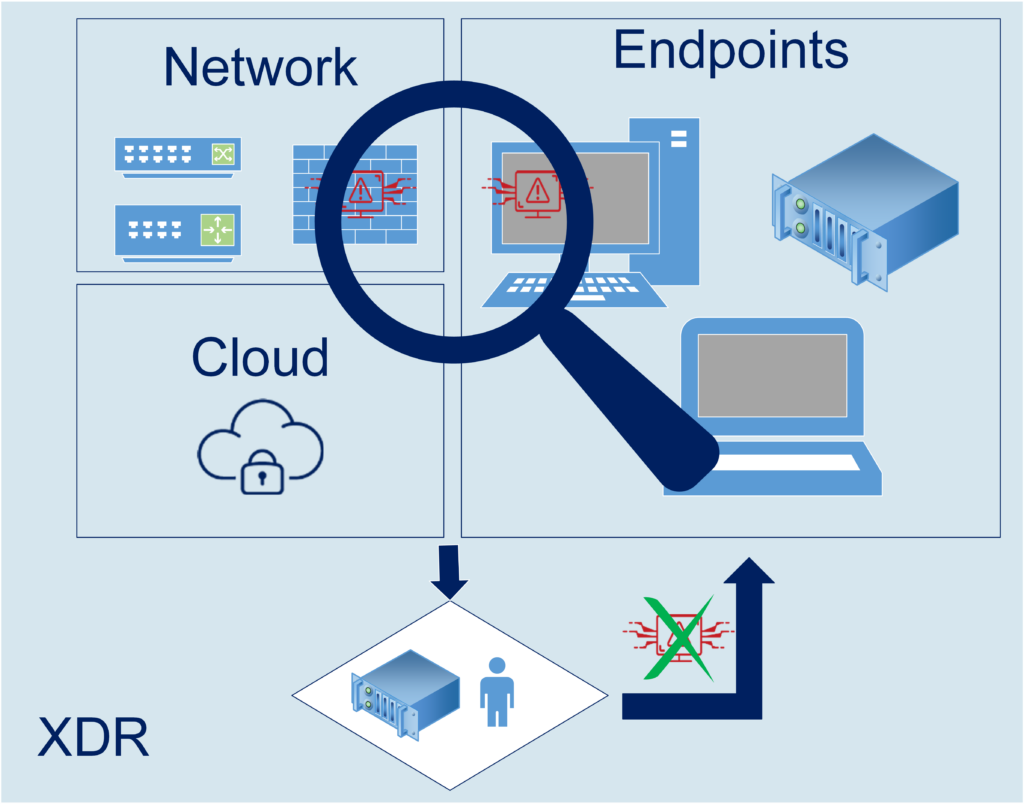

Qu’est-ce que l’XDR ?

L’Extended detection and response (XDR) constitue l’évolution de la solution EDR. XDR étend la portée de la détection au-delà des points d’extrémité – en fournissant la détection, l’analyse et la réponse à travers de multiples sources de données. XDR collecte des données et analyse le comportement de toutes les couches et applications informatiques. Outre les terminaux, cela inclut les composants du réseau et les services en nuage. De cette manière, XDR crée une vision holistique de la sécurité informatique et des éventuelles cybermenaces, ce qui simplifie les activités d’investigation et de réponse.

Le XDR comprend :

- la surveillance des sources de données provenant de différents domaines

- la recherche de données, l’investigation et la chasse aux menaces dans plusieurs domaines

- l’analyse d’événements orientés vers les menaces

- la détection des activités suspectes

- la possibilité de suggérer des mesures correctives

- amélioration de la réponse automatisée d’atténuation

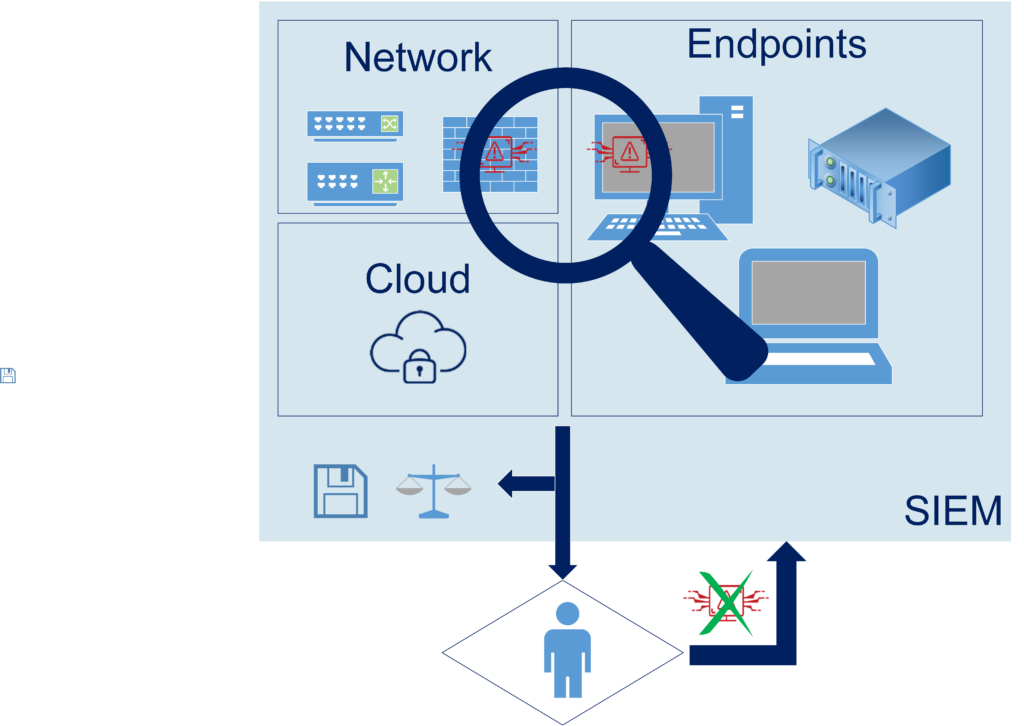

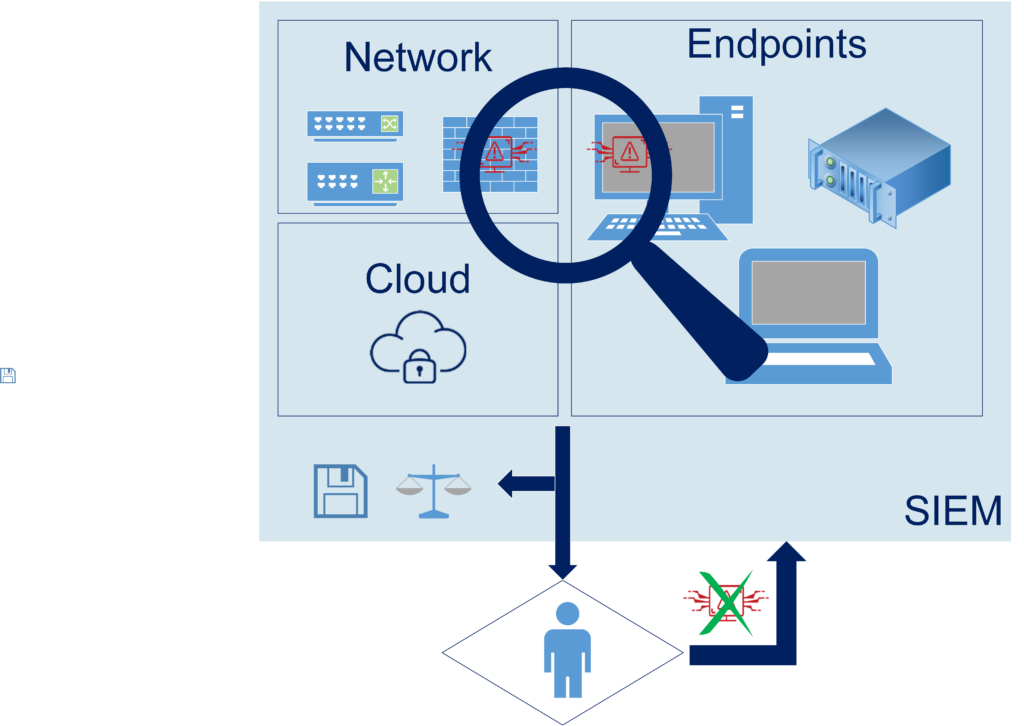

Qu’est-ce qu’un SIEM ?

Un Security information and event management (SIEM) est une solution qui permet aux organisations de centraliser, de corréler et d’analyser les données du réseau informatique afin de détecter les problèmes de sécurité. Les principales fonctionnalités du SIEM couvrent la gestion et la centralisation des journaux, la détection des événements de sécurité, ainsi que les capacités de reporting et de recherche. Il permet aux analystes d’examiner les données des journaux et des événements, ainsi que de suivre et d’enregistrer les données de sécurité à des fins de conformité et d’audit.

Une solution SIEM permet aux équipes de sécurité informatique de

- de collecter et de corréler les données des journaux

- utiliser les données pour identifier, classer et analyser les incidents et les événements

- consolider les données multi-domaines dans une plateforme centrale

- générer des alertes et des rapports

- soutenir la réponse aux incidents

- stocker les données de journalisation à des fins de conformité et d’audit

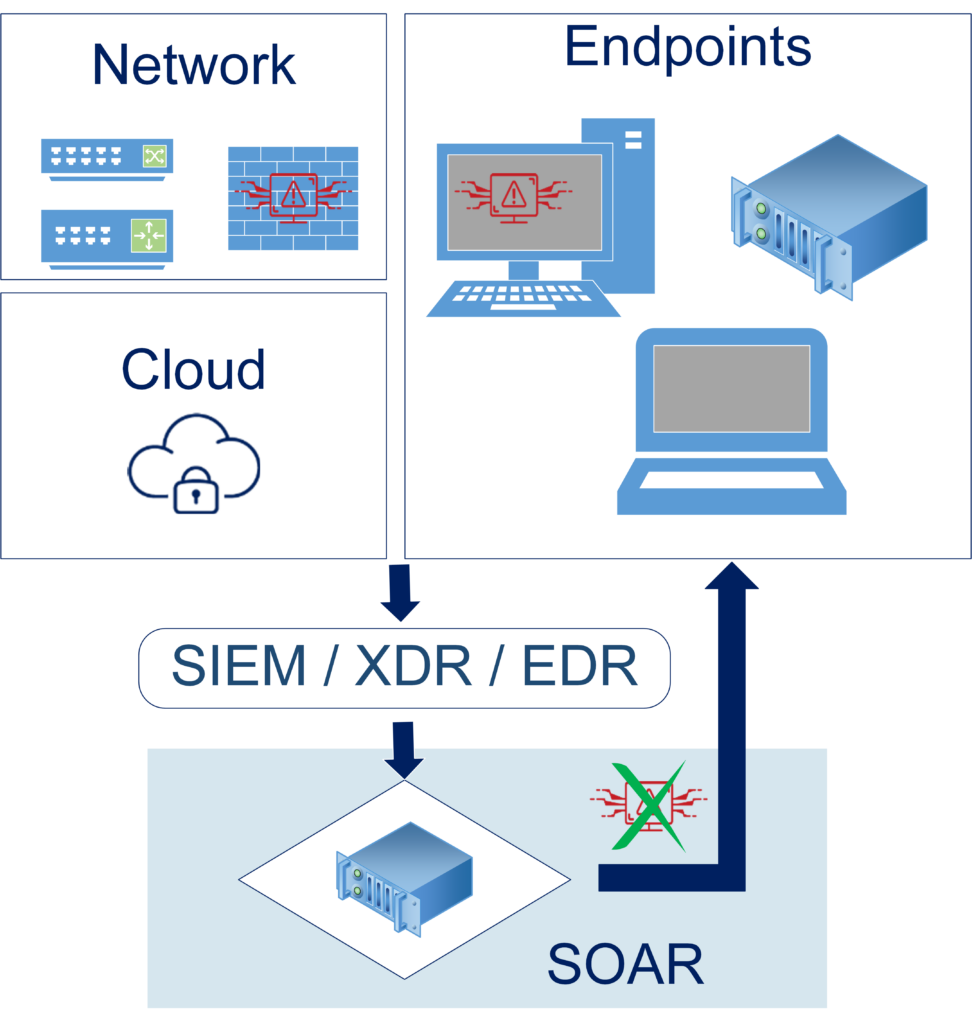

Qu’est- ce que SOAR ?

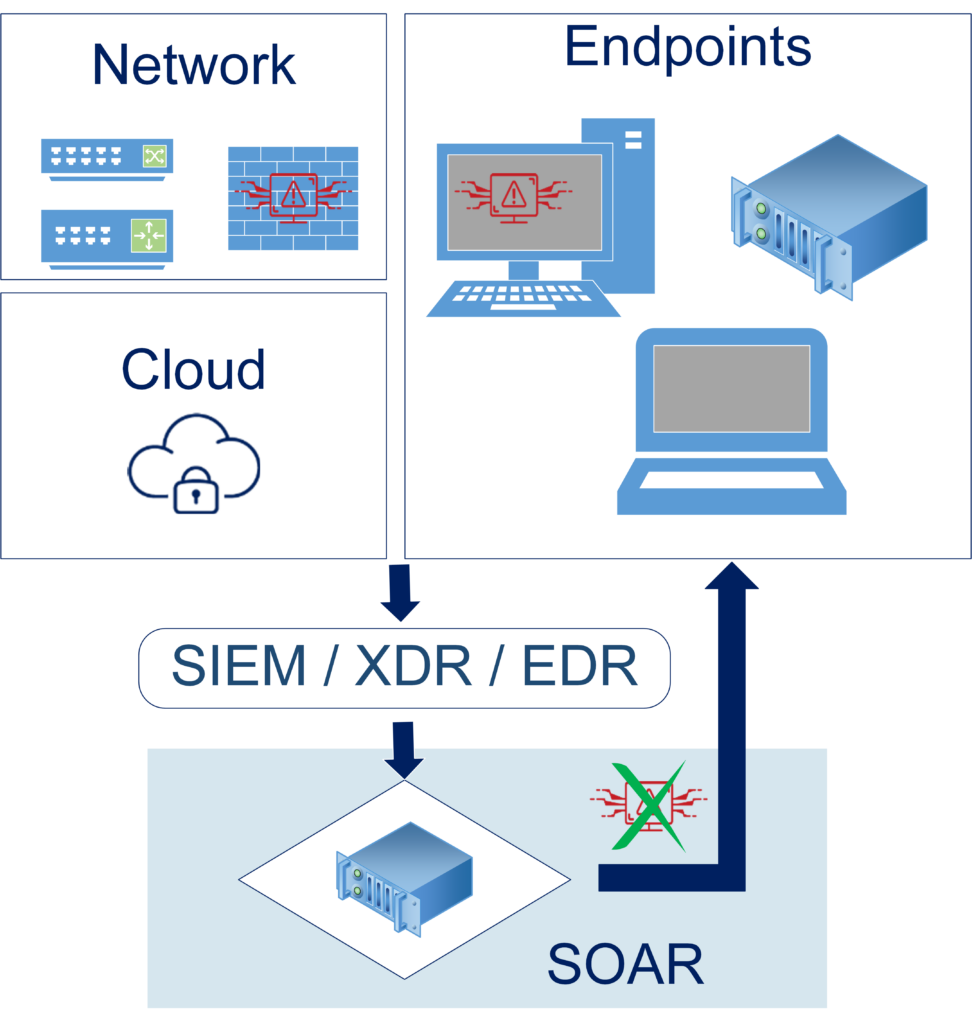

Security orchestration, automation and response (SOAR) est une solution qui complète et soutient les plateformes SIEM. SOAR vise à enrichir les données d’événements, à simplifier l’identification des incidents critiques et à automatiser les actions de réponse à des événements ou déclencheurs spécifiques. L’objectif est de ne faire remonter les menaces que lorsqu’une intervention humaine est nécessaire.

Les solutions SOAR permettent aux équipes de sécurité informatique de

- de collecter des informations sur les menaces de sécurité à partir de diverses sources et de les mettre à disposition de manière centralisée

- d’automatiser leur réaction aux menaces de sécurité

- minimiser l’intervention humaine

Quelle est la différence entre SIEM et SOAR ?

Les deux solutions collectent des informations de sécurité provenant de plusieurs domaines. Cependant, leurs fonctions principales sont très différentes. Le SIEM se concentre sur l’analyse des données collectées, la détection des menaces et la diffusion d’alertes. Le SOAR, quant à lui, se concentre sur la génération de réponses automatisées aux informations collectées. Les solutions SIEM sont très efficaces pour détecter les cyberattaques, mais elles nécessitent une intervention manuelle de la part des analystes de la sécurité pour s’en défendre. Le SOAR peut travailler de manière beaucoup plus indépendante.

Quelle est la différence entre XDR et SIEM/SOAR ?

Le SIEM collecte, agrège, analyse et stocke de grandes quantités de données de journalisation provenant de différents domaines. Cela permet aux équipes de sécurité d’appliquer différents cas d’utilisation à ces données, notamment à des fins de conformité et d’audit. Les solutions SIEM nécessitent beaucoup d’efforts de mise en œuvre et d’ajustement. Elles peuvent alerter les analystes, mais ne prévoient pas d’actions de réponse automatisées.

En revanche, XDR intègre une suite d’outils d’investigation, d’analyse comportementale et de remédiation automatisée au sein d’une plateforme unique. Elle se concentre sur la détection avancée des menaces et la création de réponses personnalisées. Il convient de noter que XDR ne dispose pas des capacités de journalisation, de conservation ou de conformité d’un SIEM.

SOAR offre des capacités d’orchestration qui aident les équipes de sécurité informatique à optimiser les ressources et à hiérarchiser les activités. En règle générale, la solution XDR ne dispose d’aucune de ces fonctionnalités.

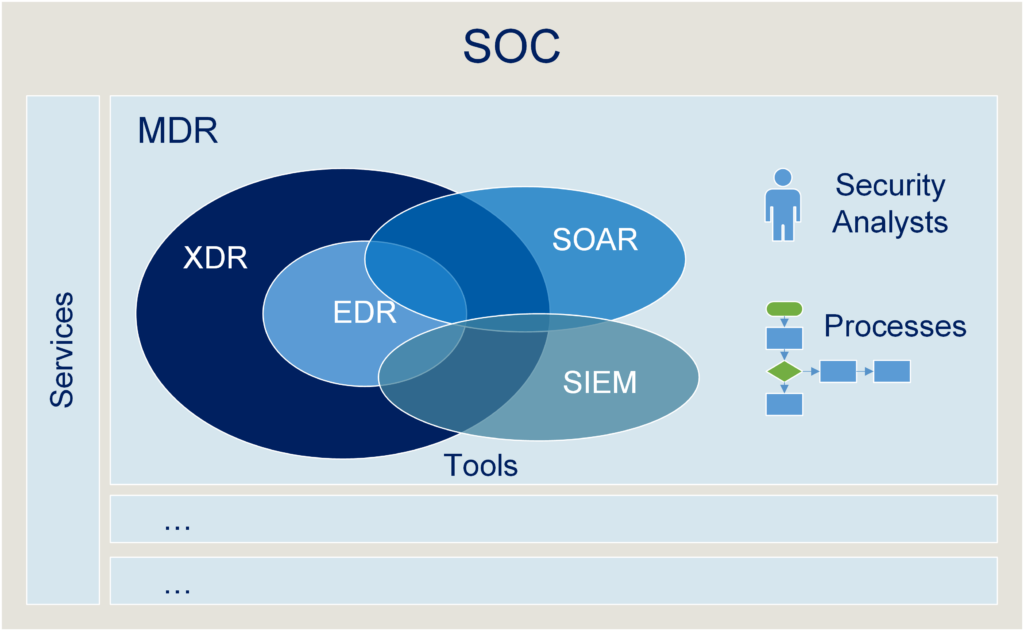

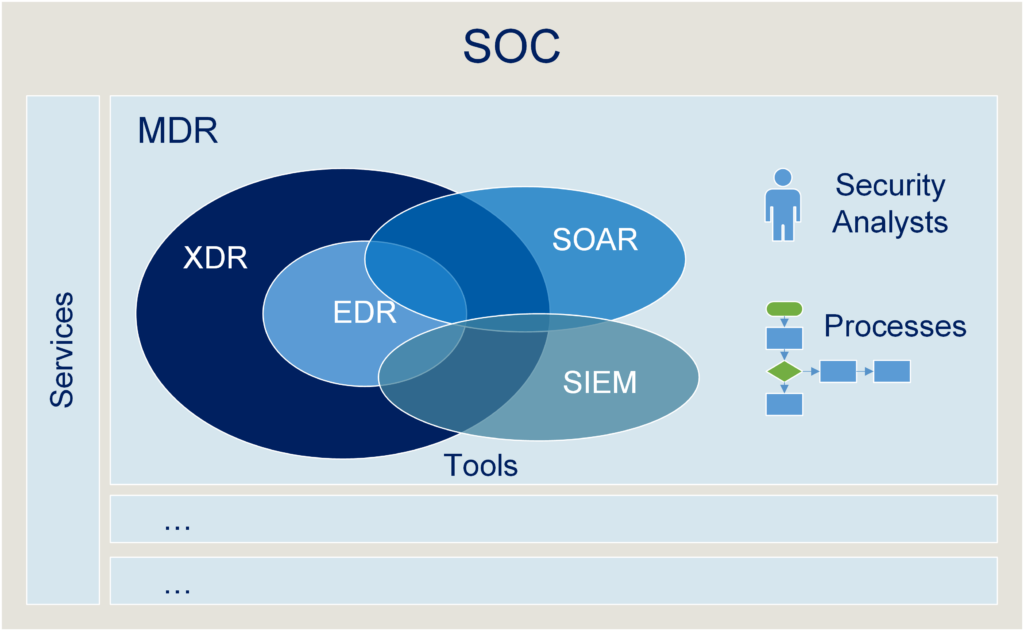

Qu’est-ce que le MDR ?

Managed detection and response (MDR)

est un service qui comprend la surveillance et l’analyse de la sécurité, ainsi qu’un élément de réponse aux menaces. Bien que le logiciel soit important ici, la clé d’un service MDR réussi est d’avoir des analystes hautement qualifiés à bord. C’est généralement ce qui fait la différence entre le succès et l’échec.

Le service MDR comprend :

- des analystes de la sécurité informatique

- les processus

- les outils de sécurité informatique

- la surveillance continue de la sécurité

- la chasse aux menaces

- la hiérarchisation des menaces et des alertes

- l’analyse de la sécurité

- les mesures de réponse en matière de sécurité

Qu’est-ce qu’un SOC ?

Le security operations centre (SOC) est un centre de contrôle central conçu pour protéger l’infrastructure informatique des organisations. Le SOC est chargé de surveiller les systèmes importants pour la sécurité. Il analyse et qualifie également les menaces, tout en initialisant et en soutenant les actions de réponse aux incidents. Les analystes du SOC travaillent généralement avec des experts en cybersécurité d’autres domaines dans le cadre de processus coordonnés utilisant des outils spécialisés.

Un SOC classique comprend :

- un centre de contrôle central

- des analystes de la sécurité informatique

- des processus

- des outils de sécurité informatique

- divers services de sécurité informatique

Conclusion

Bien entendu, les définitions ci-dessus ne sont pas définitives. Leurs caractéristiques peuvent varier légèrement en fonction des différents fournisseurs de services de sécurité gérés. Souvent, nous constatons que les outils (EDR, XDR, SIEM, SOAR) ont des caractéristiques et des fonctionnalités qui se chevauchent. Quoi qu’il en soit, ils doivent être exploités par des experts spécialisés pour garantir des résultats fiables et efficaces.

Vous souhaitez en savoir plus sur les services de détection et de réponse aux incidents d’Airbus Protect ? Contactez-nous.

Cybersécurité

Cybersécurité